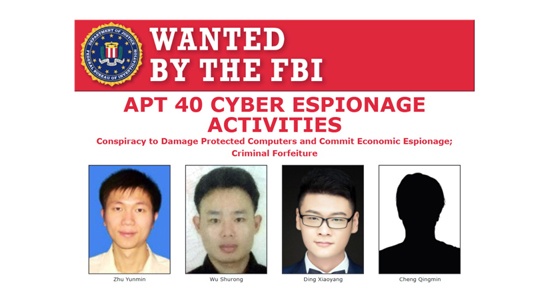

США предъявили обвинения четырем китайским хакерам, связанным с разведкой КНР

Министерство юстиции США предъявило обвинения четырем гражданам Китая, заявив, что они причастны к взлому компаний, государственных учреждений и университетов по всему миру и действовали по приказу китайского правительства, а именно регионального подразделения Министерства государственной безопасности КНР.

Считается, что подозреваемые являются частью более крупной хак-группы и создали компанию под названием Hainan Xiandun Technology Development Co., Ltd. (海南 仙 盾), которую использовали в качестве прикрытия для своих атак.

Стоит отметить, что ранее эта компания уже не раз фигурировала в отчетах ИБ-исследователей.

В частности, в январе прошлого года анонимная группировка Intrusion Truth разоблачила 13 подставных компаний, через которые, по их словам, правительство вербует хакеров, и посвятила отдельный отчет APT40.

Представители Минюста утверждают, что власти Китая руководят хакерскими кампаниями этой группы с 2011 года, выбирая цели для взлома и последующего хищения служебной и конфиденциальной бизнес-информации, которую затем используют в Китае.

Группа была наиболее активна в период с 2011 по 2018 год. За это время хакеры атаковали цели в Соединенных Штатах, Австрии, Камбодже, Канаде, Германии, Индонезии, Малайзии, Норвегии, Саудовской Аравии, Южной Африке, Швейцарии, Великобритании и США. Жертвами злоумышленников становились компании и предприятия, работающие в сферах авиации, обороны, образования.

Похищенные коммерческие секреты, а также конфиденциальная деловая информация, украденная у жертв, содержали данные о секретных технологиях, используемых для создания подводных аппаратов и автономных транспортных средств, химические формулы, патентованную технологию генетического секвенирования и многое другое. В Министерстве юстиции уверены, что эти данные зачастую использовались правительством Китая для обеспечения контрактов для государственных предприятий в разных странах мира, то есть помогали китайским компаниям предлагать более выгодные условия и получать преимущество перед конкурентами.

Кроме того, APT40 участвовала в краже данных из различных исследовательских институтов и университетов. В основном информация касалась исследования инфекционных заболеваний, включая Эболу, MERS, ВИЧ/СПИД, вирус Марбург и туляремию.

Обвинения были предъявлены четырем гражданам Китая, трое из которых - это офицеры Министерства государственной безопасности КНР, работавшие в самой южной провинции Китая, Хайнань: Дин Сяоян (丁晓阳), Чэн Цинмин (程庆民) и Чжу Юньмин (朱允敏). Считается, что четвертый подозреваемый, Ву Шуронг (吴淑荣), был в Hainan Xiandun лишь наемным хакером и разрабатывал вредоносное ПО, которое затем использовал для взлома систем, принадлежащих иностранным правительствам, компаниям и университетам (по указанию своих начальников). Сообщается, что он действовал под никами goodperson и ha0r3n.

Для своих кампаний группа использовала как общедоступные, так и специально созданные вредоносные инструменты.

Также известно, что группа часто использовала Tor для доступа к своей инфраструктуре, которая включала в себя серверы, домены, электронную почту, учетные записи GitHub и Dropbox. В частности, на GitHub хакеры хранили украденные данные, причем последние скрывали от любопытных глаз с помощью стеганографии, пряча информацию в картинках.

Аккаунты Dropbox часто применялись в качестве места для "слива" украденных данных, так как большинство компаний не рассматривают трафик Dropbox как вредоносный.

По данным правительства США, APT40 тесно сотрудничает с различными университетами и использует свою подставную компанию Hainan Xiandun, чтобы нанимать хакеров и лингвистов из учебных заведений для помощи в будущих атаках.

Сообщается, что порой подобное "партнерство" заходило так далеко, что "сотрудники одного известного университета в Хайнане помогали поддерживать и управлять Hainan Xiandun как подставной компанией, в том числе посредством платежных ведомостей".

Германия Китай Норвегия Правительство США Университеты